2018-10-16

2018-10-16 90

90 Allen

Allen东莞市XX有限公司深信服行为管理设备调整方案

一、整改目的

东莞市XX公司的深信服行为管理设备目前是部署在核心交换机S12700与绿盟SG1000防火墙之间的,这导致内网用户访问DMZ区域的流量都经过行为管理设备,通常行为管理设备之对访问互联网的行为进行管控,对于内网访问DMZ的流量识别并不擅长,而且管控这部分流量的意义不大,反而增加了行为管理设备的负载。因此,需要进行整改,把深信服行为管理设备调整到防火墙前面的位置。

二、整改方案

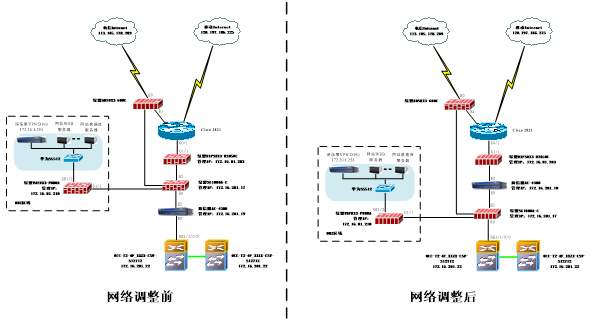

1、网络拓扑图

整改说明:

1) 如上图所示,把深信服行为管理设备从核心交换机S12712和绿盟防火墙SG1000之间的位置,调整到绿盟防火墙SG1000前面的位置。

2) 目前深信服行为管理设备是透明网桥的方式部署,因此调整位置并不影响网络的逻辑结构,不影响上网,但仍需要调整以下几方面的数据:

a) 深信服行为管理设备的管理地址要更改,改为:172.16.201.10/29。

b) 深信服行为管理设备的路由要改,主要是到OCC和车辆段S7706交换机的路由,用于获取交换机的MAC地址。

c) 绿盟防火墙要放通策略,让深信服行为管理设备通过SNMP访问S7706交换机获取MAC地址。

2、整改前准备工作

1) 对绿盟防火墙和深信服行为管理设备的数据进行备份。

2) 检查绿盟防火墙和深信服行为管理设备上联和下联网线,做好标识。

3) 准备好割接使用的耗材,如:扎带、网络跳线、水晶头等。

4) 准备好割接使用的工具,如:笔记本电脑、网络测线仪、压线钳、斜口钳等。

3、整改操作步骤

1)调整深信服行为管理设备的数据

1>用笔记本连接到行为管理设备的管理口ETH1,笔记本电脑IP地址配置为10.252.252.200/24,用浏览器访问https://10.252.252.252/,登录深信服设备。

2>把深信服行为管理设备网桥1的IP地址修改为:172.16.201.10 255.255.255.248

3>修改深信服行为管理设备的路由,172.16.0.0 255.255.0.0的下一跳修改为172.16.201.14,修改此路由的主要目的是让深信服设备调整位置之后可以连上OCC和车辆段S7706交换机,获取交换机的MAC地址表。

2)调整绿盟防火墙的数据

增加一条从Extranet到Intranet的访问控制策略,源地址为172.16.201.10,目标地址为172.16.202.1和172.16.200.18,端口为UDP 161 、UDP 162,此策略是为了让行为管理设备可以通过SNMP访问OCC和车辆段S7706交换机。

3)调整网络跳线,把深信服行为管理设备前置到绿盟防火墙和IPS之间,按下面的方式进行接线:

1> 绿盟IPS的G1/2连接深信服行为管理的E2接口

2> 深信服行为管理的E0接口连接绿盟防火墙的E3接口

3> 绿盟防火墙的E4接口连接核心交换机S12712的GE1/1/0/0接口

网络跳线调整完之后,可以开始测试业务。

4、整改后的业务测试

1)测试OCC内网电脑,运营分公司内网电脑和WIFI网络是否上网正常,并检查网络质量,确保没有网络丢包。

2)检查行为管理设备运行是否正常,是否能够正常抓取上网用户的信息,流量控制是否正常。

3)分别检查内网和外网访问DMZ区服务器是否正常,系统是否能正常使用。

三、风险控制及整改回退

1、风险控制

1)整改操作需要断网,预计需要半小时,因此建议在周末或者下班时间进行操作。

2)在操作前需要备份好绿盟防火墙和深信服行为管理设备的数据。

2、整改回退

假如整改后网络异常,并且在预定时间内未能解决问题,可进行整改回退。

1)按整改前的网络拓扑还原深信服行为管理设备的网络跳线。

2)把行为深信服管理设备网桥1的IP地址改回172.16.201.19 255.255.255.248。

3)还原深信服行为管理设备的路由和访问控制策略。

管理设备调整 核心网络

管理设备调整 核心网络